- Chromebook Linux環境における自律型AIエージェント「OpenClaw」及びGUI統合環境「ClawX」のアーキテクチャ解析と最適導入手法に関する包括的調査報告のPodcast

- 序論および技術的背景

- 同名プロジェクトの概念的曖昧性の排除

- ローカルAIエージェントの戦略的意義とクラウドモデルとの比較

- ClawXとOpenClawのアーキテクチャ的依存関係の解明

- Chromebook(Crostini)をホスト環境とするセキュリティ戦略

- 事前準備:Chromebook上のLinux(Crostini)環境の最適化

- 導入手法A:OpenClaw単体でのインストールと運用(CLIベース)

- 導入手法B:ClawX(OpenClaw統合環境)のインストールと運用(GUIベース)

- システムアーキテクチャの深層:メモリ管理とディレクトリ構造

- The Claw Family:エコシステムの派生と多様化

- 結論および包括的推奨事項

- 参考資料

Chromebook Linux環境における自律型AIエージェント「OpenClaw」及びGUI統合環境「ClawX」のアーキテクチャ解析と最適導入手法に関する包括的調査報告のPodcast

下記のPodcastは、Geminiで作成しました。

序論および技術的背景

人工知能(AI)の進化に伴い、単にテキストを生成する受動的なチャットボットから、ユーザーに代わって自律的にシステムを操作し、連続的なタスクを実行する「AIエージェント」へと技術的パラダイムが移行している。その最前線に位置するオープンソースプロジェクトの一つが「OpenClaw」である。初期には「Moltbot」や「Clawdbot」という名称で知られていたこのプラットフォームは、短期間でGitHubにおいて30万以上のスターを獲得し、一週間で200万人のウェブサイト訪問者を記録するなど、爆発的な普及を見せている [1]。

OpenClawは、WhatsApp、Telegram、Discordといった日常的なメッセージングアプリをインターフェースとして利用し、ローカルコンピュータ上のファイル操作、システムコマンドの実行、ウェブブラウザの自動化などを24時間体制で実行する強力なゲートウェイとして機能する [2]。しかしながら、OpenClawは高度な柔軟性と強力な権限を持つ反面、コマンドラインインターフェース(CLI)を中心とした環境構築が必要であり、Node.jsの依存関係管理やデーモンの設定など、技術的知識を持たないユーザーにとって導入のハードルが高いという構造的な課題が存在した [3]。

このユーザビリティの課題を解決するために開発されたのが「ClawX」である。ClawXは、OpenClawの複雑な基盤技術をラップし、グラフィカルユーザーインターフェース(GUI)を通じて直感的な操作と自動化環境の統合管理を提供するデスクトップアプリケーションとして設計されている [4]。

本報告書は、ChromeOSに搭載されたLinux開発環境(Crostini)をホストとして想定し、「ClawXをインストールすれば、OpenClawも同時にインストールされるのか」というユーザーの技術的疑問に対する明確な解を提示する。さらに、システムリソースやユーザーの技術レベルに応じた最適な導入戦略として、「OpenClaw単体をCUIベースでインストールする手法」と「ClawXをGUIベースでインストールする手法」の2つのアプローチについて、アーキテクチャの深層から実践的なデプロイ手順に至るまで、初学者にも理解可能な粒度で網羅的かつ連続的なナラティブとして解説する。

同名プロジェクトの概念的曖昧性の排除

本題に入る前に、学術的および技術的な正確性を期すため、「OpenClaw」という名称が持つ概念的な曖昧性を排除する必要がある。情報空間における調査データの中には、AIエージェントとしてのOpenClawと、1997年にMonolith Productionsが開発した2D横スクロールアクションゲーム『Captain Claw』のオープンソース再実装プロジェクトとしての「OpenClawゲームエンジン」に関する情報が混在している [5]。

このゲームエンジン版のOpenClawは、C++とSDL2ライブラリを用いてゼロから記述されたクロスプラットフォームのエンジンであり、オリジナルのゲームアセット(CLAW.REZ ファイル)を読み込んで現代のハードウェア上でネイティブに動作させることを目的としたプロジェクトである [6]。一方、本報告書で論じるAIエージェントのOpenClawは、TypeScriptで記述され、Node.js環境で動作する全く別個のソフトウェアアーキテクチャである [7]。

以下の表に、両者のアーキテクチャと目的の決定的な違いを整理する。

| 比較項目 | AIエージェント「OpenClaw」 | ゲームエンジン「OpenClaw」 |

|---|---|---|

| 主要な目的 | 自律型AIによるタスク自動化とローカルシステム制御 | 1997年のレトロゲーム『Captain Claw』の現代的再実装 |

| 開発言語とランタイム | TypeScript, Node.js (バージョン22/24) | C++, SDL2, CMake |

| 必要となる依存データ | LLM(大規模言語モデル)のAPIキーまたはローカルモデル | 購入済みのオリジナルゲームデータ (CLAW.REZ) |

| 主要なインターフェース | メッセージングアプリ (WhatsApp, Telegram等), Web UI, CLI | キーボード、最新のゲームコントローラー、高解像度ディスプレイ |

本報告書以降のセクションにおいて言及される「OpenClaw」は、すべて特記のない限り前者の「自律型AIエージェント」を指すものとする。

ローカルAIエージェントの戦略的意義とクラウドモデルとの比較

OpenClawの導入手法を検討する上で、なぜクラウドベースのSaaS型AIではなく、ローカル環境にエージェントをデプロイするのかという設計思想を理解することが不可欠である。この技術的選択は、単なる利便性の追求ではなく、データプライバシーとシステム制御権の根本的な確保を目的としている [8]。

Twin.soのようなクラウドネイティブなAIプラットフォームは、ユーザーのハードウェアリソースを消費せず、ウェブベースで無限にスケールアップできる利点を持つ。これらはバックグラウンドで何千ものタスクを並行処理するのに適しており、コードを記述することなくコミュニティが構築した20万以上のエージェントを利用できるという利便性を提供する [9]。

対照的に、OpenClawは「ローカルファースト」の哲学に基づいて設計されている。エージェントはユーザー自身のハードウェア上に存在し、ホストマシンのファイルシステムやシェルコマンドに対する直接的なアクセス権限を付与される。これにより、ローカルに保存された機密ドキュメントの解析、ローカル開発環境でのコード実行、システムの構成変更など、クラウド上のAIには物理的に不可能なタスクを自律的に遂行することが可能となる [10]。ただし、この強大な権限は諸刃の剣であり、セキュリティリスクとユーザー自身のハードウェア管理責任(IT部門としての役割)を伴うことになる。

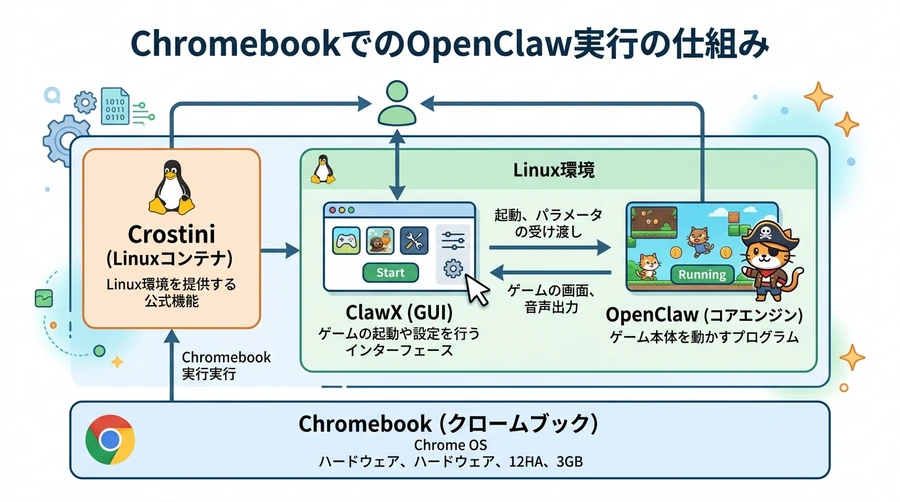

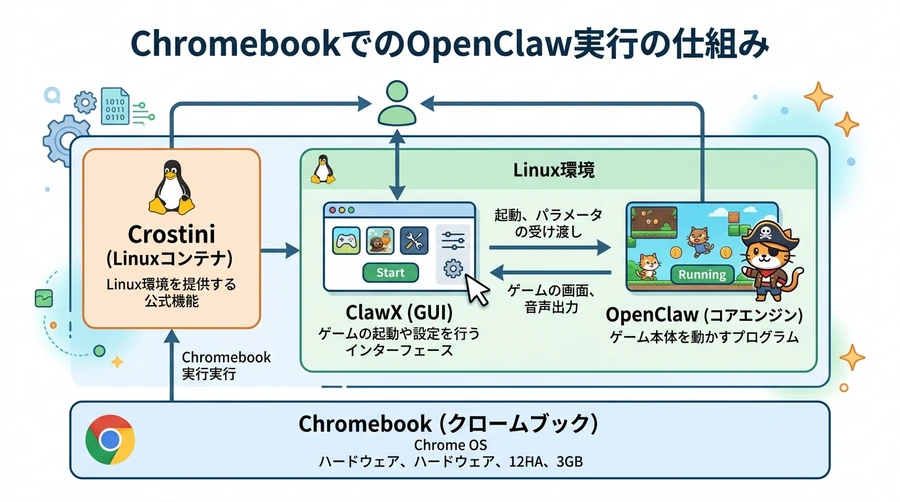

ClawXとOpenClawのアーキテクチャ的依存関係の解明

本調査の核心的命題である「ChromebookのLinux環境にClawXをインストールすれば、OpenClawも同時にインストールされるのか」について、技術的アーキテクチャの観点から詳細な分析を行う。結論から述べれば、ClawXをインストールすると、OpenClawのコアコンポーネントも完全に同梱された状態で同時にシステムへデプロイされる [11]。

GUIラッパーとしてのClawXの役割

ClawXは、OpenClawの基盤機能を独立して再実装したクローンソフトウェアではない。ClawXの実態は、Electronなどのデスクトップアプリケーションフレームワークを用いて構築された、OpenClawシステムの高度なオーケストレーションツールおよびグラフィカルフロントエンドである [12]。ユーザーがClawXをインストールし、初回起動のセットアップウィザードを実行すると、アプリケーションはバックグラウンドで以下のプロセスを自動的に処理する。

Gatewayの自動起動とライフサイクル管理: OpenClawのシステムは、中核となる「Gateway」デーモンがローカルポート(デフォルトでは ws://127.0.0.1:18789)でWebSocket通信を待ち受ける構造となっている。ClawXは内部にバンドルされたOpenClawのGatewayバイナリを呼び出し、その起動、監視、そしてアプリケーション終了時のシャットダウンを透過的に管理する [13]。

構成ファイル(JSON)の動的同期: ClawXのグラフィカルな設定画面で入力されたAIプロバイダーのAPIキー、Telegramなどのチャネル設定、プロキシ構成などは、すべてリアルタイムでOpenClawのネイティブな設定ファイル(~/.openclaw/openclaw.json や ~/.openclaw/credentials/ 以下のファイル群)に変換され、同期される [14]。

環境依存の隠蔽: 通常のOpenClawの導入では、ユーザー自身が適切なバージョンのNode.js環境を構築し、パッケージマネージャーを操作する必要があるが、ClawXはこれらのランタイム要件をアプリケーションパッケージ内に内包しているため、システム環境を汚染することなく独立して動作する [15]。

したがって、ユーザーはClawXを導入する前に、コマンドラインを通じてOpenClawを個別にインストールする必要は一切ない。むしろ、個別インストールとClawXの導入を混在させると、設定ファイルの競合やGatewayのポート(18789番)の重複バインディングといった予期せぬエラーを引き起こすリスクがあるため、GUIでの運用を希望する場合はClawXのインストーラーのみを使用することが推奨される [16]。

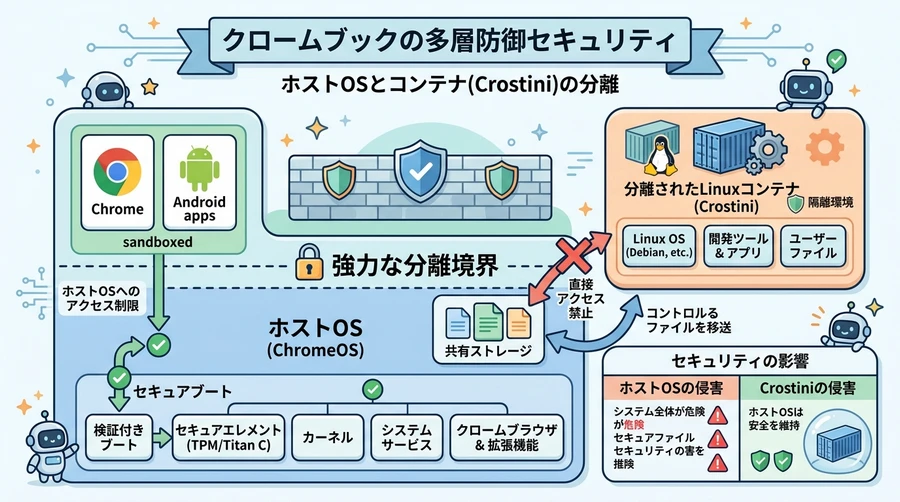

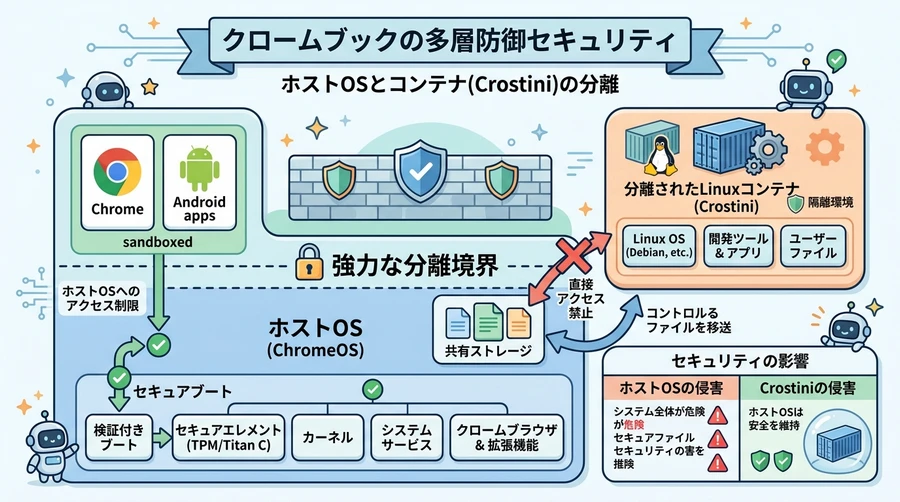

Chromebook(Crostini)をホスト環境とするセキュリティ戦略

OpenClawのような自律型AIエージェントをパーソナルコンピュータ上で稼働させる際、最大の懸念事項となるのがサイバーセキュリティである。OpenClawはファイルシステムの広範な読み書き、シェルスクリプトの実行、ブラウザの制御など、システムに対する極めて強力なアクセス権限を持つ。Palo Alto Networksのセキュリティ研究者は、これを「プライベートデータへのアクセス」「信頼できないコンテンツへの露出」「外部との通信能力」が組み合わさった「致命的な三位一体(Lethal Trifecta)」と呼び、強い警告を発している [17]。

また、Microsoftのセキュリティチームの警告や、インターネット上に公開された30,000件以上の無防備なOpenClawインスタンスの発見、さらにはCiscoの監査によるコミュニティ製スキル内のデータ引き抜き(Exfiltration)コードの発見など、そのリスクは枚挙にいとまがない [18]。

Crostiniアーキテクチャによる強力なサンドボックス効果

このような高度なセキュリティリスクを劇的に低減し、安全な運用基盤を提供するのが、Chromebookに搭載されているLinux開発環境(通称:Crostini)である。Crostiniは、単なるアプリケーションとしてのターミナルエミュレータではない。ChromeOSのセキュアな基盤上に構築された「Termina」と呼ばれる軽量な仮想マシン(VM)上で、さらに「Penguin」と呼ばれるDebianベースのLinuxコンテナを稼働させるという、二重の隔離構造(サンドボックス)を採用している [19]。

このアーキテクチャにより、AIエージェントがプロンプトインジェクション攻撃を受けたり、悪意のあるスキルによって暴走したりした場合でも、その被害は隔離されたLinuxコンテナの内部に限定される。エージェントは、Chromebookのホストシステム領域、Chromeブラウザに保存されたパスワードやCookie、あるいは並行して動作しているAndroidアプリのデータに対して、物理的かつ論理的にアクセスすることができない [20]。さらに、コンテナが汚染されたと判断した場合、ユーザーはChromeOSの設定画面からワンクリックでLinux環境全体を完全に破棄し、数分でクリーンな状態から再構築することが可能である [21]。

専用デバイスとバーナーアカウントによる防御の多層化

運用におけるベストプラクティスとして、メインの業務端末や個人情報が詰まったPCにOpenClawをインストールするのではなく、安価な再生品(Refurbished)のChromebookなどを「AIエージェント専用の物理的サンドボックスノード」として調達し、運用することが専門家から強く推奨されている [22]。

これに加えて、OpenClawに紐づけるOpenAIやAnthropicのAPIアカウント、および通信チャネルとして使用するWhatsAppやTelegramのアカウントには、普段使用しているメインアカウントを絶対に避け、クレジットカード情報が直接紐付いていない、あるいは利用限度額を厳格に設定した「バーナーアカウント(使い捨てアカウント)」を使用することが必須のセキュリティ要件となる [23]。これにより、万が一エージェントが乗っ取られ、APIの大量呼び出しによる課金攻撃(Denial of Wallet攻撃)を受けた場合でも、経済的被害を最小限に抑えることができる。

事前準備:Chromebook上のLinux(Crostini)環境の最適化

OpenClaw単体をCUIでインストールする場合でも、ClawXをGUIでインストールする場合でも、基盤となるCrostini環境の有効化とパッケージ管理システムの最新化は共通の必須ステップとなる。本セクションでは、その具体的な手順を連続的なプロセスとして解説する。

導入の第一段階として、ユーザーはChromeOSのシステム設定からLinux環境を有効化する必要がある。Chromebookの右下にあるシステムトレイから設定(歯車アイコン)を開き、左側のナビゲーションペインから「詳細設定(Advanced)」を展開して「デベロッパー(Developers)」メニューにアクセスする。ここに表示される「Linux開発環境(Linux development environment)」の項目で「オンにする(Turn on)」を選択する [24]。

インストールウィザードが起動したら、任意のユーザー名(半角英数字が望ましい)を入力し、コンテナのディスクサイズを指定する。OpenClawや関連モデルを動作させるためには、最低でも10GB以上の割り当てが推奨される。インストールプロセスが完了すると、「ターミナル(Terminal)」アプリケーションが自動的に起動し、Debian Linuxのコマンドプロンプトが表示される [25]。

次の段階として、Linuxコンテナ内のパッケージデータベースとインストール済みのソフトウェアを最新の状態に更新する。CrostiniのコンテナはDebian GNU/Linuxをベースとしているため、パッケージ管理にはAPT(Advanced Package Tool)が使用される。ターミナル上で `sudo apt update` コマンドを実行してリポジトリのインデックスを同期させた後、継続して `sudo apt upgrade -y` を実行し、システムのコアコンポーネントを最新化する [26]。このプロセスにより、後続のインストールで発生しうる依存関係の不整合を未然に防ぐことができる。

さらに、外部からのスクリプトのダウンロードやバージョン管理システムの操作に不可欠な基本ツール群を導入する。`sudo apt install curl wget git -y` を実行し、データ転送用のCurlおよびWget、ソースコード管理用のGitをシステムに組み込む [27]。これにより、ホストOSとしてのChromebook側の準備は完全に整い、AIエージェントのデプロイメントフェーズへと移行することが可能となる。

以降のセクションでは、ユーザーの技術的志向と要件に応じて選択可能な2つの導入経路を解説する。セクション7ではシステムリソースを極限まで節約し、完全な制御を求めるユーザー向けの「OpenClaw単体導入(CUI)」を、セクション8ではGUIによる直感的な操作と管理を求めるユーザー向けの「ClawX統合環境導入(GUI)」を詳述する。

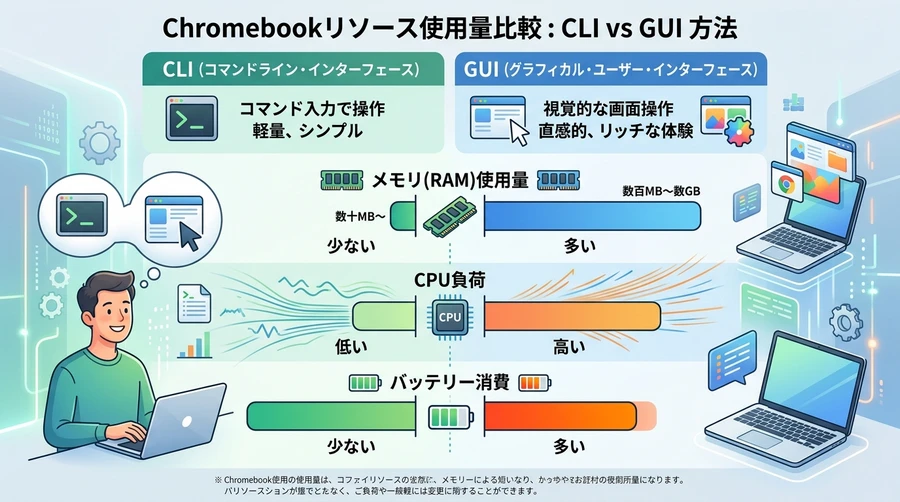

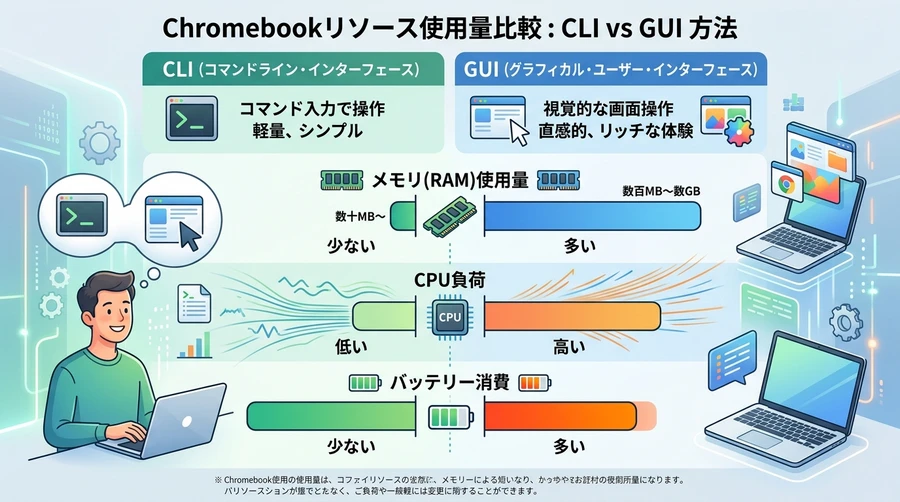

導入手法A:OpenClaw単体でのインストールと運用(CLIベース)

このアプローチは、GUIのオーバーヘッドを排除し、Chromebookの限られたメモリやCPUリソースをAIエージェントの推論処理そのものに最大限割り当てたいユーザーや、Linuxのコマンドライン操作に習熟しており、システムの背後で動作するプロセスの完全な透明性を求めるユーザーに最適な手法である [28]。

公式インストールスクリプトのメカニズムと実行

OpenClawの公式開発チームは、環境構築の複雑さを軽減するため、OSの検出から依存関係の解決までを全自動で行う高度なシェルスクリプトを提供している。ターミナル上で以下のコマンドを実行することにより、インストールプロセスが開始される。

`curl -fsSL https://openclaw.ai/install.sh | bash`

このコマンドが実行されると、パイプを通じて渡されたスクリプトがCrostini環境をLinuxとして正確に認識する。OpenClawはTypeScriptで記述されており、動作にはNode.jsのランタイムが必要不可欠である。スクリプトはまずシステム上のNode.jsのバージョンを検証し、OpenClawが推奨するNode.js 24、または長期サポート版であるNode.js 22 LTS(具体的にはバージョン22.14以上)が存在しない場合、NodeSourceのセットアップスクリプトを自動的に呼び出して適切なランタイムをシステムに構成する [29]。その後、Node.jsのパッケージマネージャーであるnpm(Node Package Manager)を経由して、OpenClawの最新のバイナリパッケージがグローバル領域(/usr/local/bin/ または ~/.npm-global/)にインストールされる [30]。

| 手順 | 実行コマンド | 処理の目的と内部挙動 | |

|---|---|---|---|

| 1. インストーラー実行 | `curl -fsSL https://openclaw.ai/install.sh \ | bash` | OS検知、Node.js 24/22要件の確認・自動インストール、npmによるOpenClawパッケージのグローバル配置。 |

| 2. オンボーディング開始 | `openclaw onboard --install-daemon` | 初期設定ウィザードの起動。モデルプロバイダーの選択、APIキーの設定、Gatewayデーモンのバックグラウンド登録。 | |

| 3. Gatewayステータス確認 | `openclaw gateway status` | ポート18789でのWebSocketリッスン状態の確認と健全性チェック。 | |

| 4. ダッシュボード起動 | `openclaw dashboard` | ローカルブラウザ上でControl UIを開き、視覚的な管理画面へアクセス。 |

オンボーディングとモデルプロバイダーの構成

インストールが完了した段階では、OpenClawはまだ「空の器」に過ぎない。AIの頭脳となる大規模言語モデル(LLM)との接続を確立するため、ターミナルで `openclaw onboard --install-daemon` を実行し、対話型の初期設定ウィザード(オンボーディング)を開始する [31]。

ウィザードが起動すると、システムはいくつかの設定オプションを提示する。初心者がリスクなしに環境を検証する場合、「Quick Start」を選択し、モデルプロバイダーの選択画面で「Minimax 2.1」などの無料枠が提供されているモデルを選択することが推奨される。これにより、クレジットカードやAPIキーの登録といった煩雑な手続きをスキップし、即座にエージェントを稼働させることができる [32]。

より高度な能力を求めるユーザーは、AnthropicのClaude 3.5 SonnetやOpenAIのGPT-4oなどを選択し、取得済みのAPIキーをターミナルにペーストする。また、完全なオフライン環境とプライバシー保護を志向する場合は、Ollamaなどのローカル推論エンジンを指定し、Llama 3等のオープンウェイトモデルをローカルホスト上で直接駆動させる設定も可能である [33]。

Crostini環境におけるSystemdデーモンの制約と回避策

オンボーディングの最終段階で、OpenClawは自身をバックグラウンドで永続的に稼働させるため、Systemdのユーザーレベルサービス(openclaw-gateway.service)としての登録を試みる。しかし、ChromebookのCrostiniコンテナや一部の軽量なVPS環境においては、SystemdのD-Busへのユーザーセッションアクセスが制限されていることが多く、`systemctl --user is-enabled openclaw-gateway.service` がエラーを返し、デーモンがクラッシュループに陥る既知の問題が存在する [34]。

この問題に直面した場合、システムデーモンによる自動管理を諦め、プロセスを手動でフォアグラウンド実行する回避策を取る必要がある。ターミナルで以下のコマンドを実行することで、Gatewayを手動で起動し、ポート18789で安全にリッスンさせることができる [35]。

`openclaw gateway --port 18789 --verbose`

このプロセスが実行されているターミナルウィンドウを開いたままにしておくことで、OpenClawは正常に機能し続ける。別のターミナルタブを開き、`openclaw dashboard` を実行するか、Chromeブラウザから直接 `http://127.0.0.1:18789` にアクセスすることで、Web UIを通じたエージェントとの対話や設定管理が可能となる [36]。

導入手法B:ClawX(OpenClaw統合環境)のインストールと運用(GUIベース)

ターミナルでのコマンド入力に不慣れなユーザーや、煩雑な依存関係の解決、前述したSystemdのエラーなどを完全に回避し、モダンなデスクトップアプリケーションとしてAIエージェントを管理したいユーザーにとっては、ClawXを用いた導入アプローチが極めて有効である。ClawXのインストーラーにはOpenClawの実行環境が完全に内包されているため、インストール作業は標準的なLinuxアプリケーションの導入プロセスと同様の直感的なものとなる [37]。

パッケージの選定とダウンロード

ClawXの公式GitHubリリースページ(https://github.com/ValueCell-ai/ClawX/releases)からは、ユーザーのアーキテクチャに応じた複数のパッケージ形式が提供されている [38]。ChromebookのCPUアーキテクチャ(Intel/AMD系のx86_64、またはMediaTek/Snapdragon系のARM64)を事前に確認した上で、適切なファイルをダウンロードする必要がある。

| パッケージ形式 | ファイル例 | 特徴と推奨環境 |

|---|---|---|

| AppImage | ClawX-0.3.2-linux-x86_64.AppImage | 実行可能ファイルとして単体で動作するユニバーサルフォーマット。依存関係のトラブルが少なく、Crostini環境でも推奨される。 |

| Debianパッケージ | ClawX-0.3.2-linux-amd64.deb | Debian/Ubuntuベースのシステム(Crostiniを含む)向け。システムのパッケージマネージャー(APT/dpkg)と深く統合され、ランチャーへの登録も自動で行われる。 |

| RPMパッケージ | ClawX-0.3.2-linux-x86_64.rpm | FedoraやRed Hat系のシステム向け。Chromebookのデフォルト環境では使用しない。 |

ChromeOSのブラウザでダウンロードしたファイルは、デフォルトではChromeOS側の「ダウンロード」フォルダに保存される。これをLinuxコンテナからアクセス可能にするため、標準の「ファイル」アプリを開き、対象のファイルを「Linux ファイル」フォルダの直下へドラッグ&ドロップで移動させる操作が必須となる [39]。

GUI依存ライブラリの解決とパッケージのインストール

Crostiniの初期状態は、開発者向けの最小限のターミナル環境として構成されているため、ElectronなどのGUIフレームワークを利用したデスクトップアプリケーション(ClawX)を描画するためのグラフィックライブラリや共有オブジェクトが不足していることが多い [40]。特にDebianパッケージ(.deb)を使用してインストールする場合、パッケージマネージャーの基盤である `dpkg` コマンドは、ファイルの展開と配置を行うのみで、不足している依存ライブラリをインターネットから自動的に取得して解決する能力を持たない [41]。

そのため、インストールプロセスでエラーが発生することを前提とした、二段構えのインストール手順を踏むことがLinux環境におけるベストプラクティスとなる。まず、ターミナルで以下のコマンドを実行し、ClawXのパッケージのインストールを試みる(ファイル名はダウンロードしたバージョンに応じて適宜変更する)。

`sudo dpkg -i ClawX-0.3.2-linux-amd64.deb`

高確率で「依存関係の問題により構成が未完了です(dependency problems prevent configuration)」という旨のエラーが出力される。これは、ClawXが必要とする `libgtk-3-0`(GUI描画ツールキット)、`libnotify4`(デスクトップ通知システム)、`libnss3`(ネットワークセキュリティサービス)、`libxss1`(X11スクリーンスーバー拡張)などのライブラリがシステムに存在しないためである [42]。

ここで、高度なパッケージマネージャーである `apt` の修復機能を利用する。以下のコマンドを実行することで、APTが壊れた依存関係ツリーを解析し、必要な全てのライブラリをUbuntu/Debianの公式リポジトリから自動的にダウンロードし、ClawXのインストールプロセスを完了させる [43]。

`sudo apt install -f -y`

一方、AppImage形式を選択した場合の導入はよりシンプルである。ターミナル上で `chmod +x ClawX-0.3.2-linux-x86_64.AppImage` を実行してファイルに実行権限を付与するだけで、直接アプリケーションを起動できる。ただし、Crostiniが採用しているUbuntu 22.04以降のベースイメージでは、AppImageのマウントに必要なFUSE(Filesystem in Userspace)機能がデフォルトで無効化されている場合があるため、事前に `sudo apt install libfuse2`(Ubuntu 24.04ベースの場合は `libfuse2t64`)を実行してFUSEサポートをシステムに追加しておく必要がある [44]。

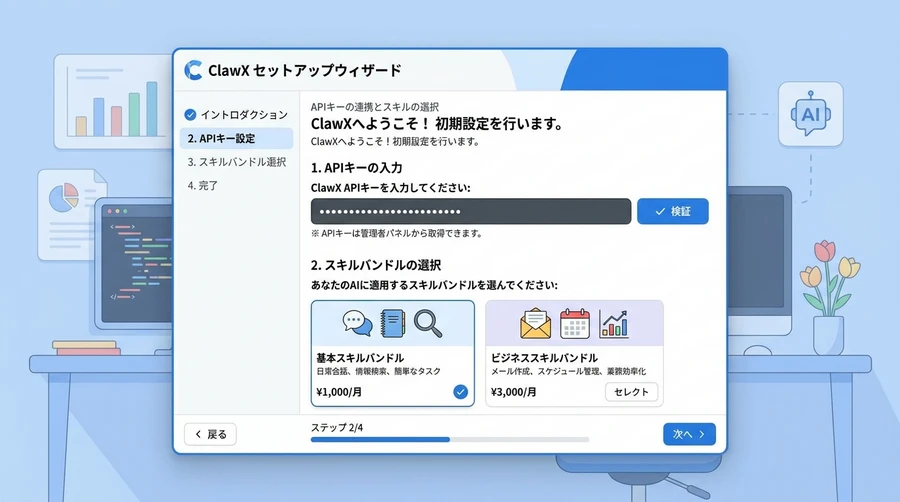

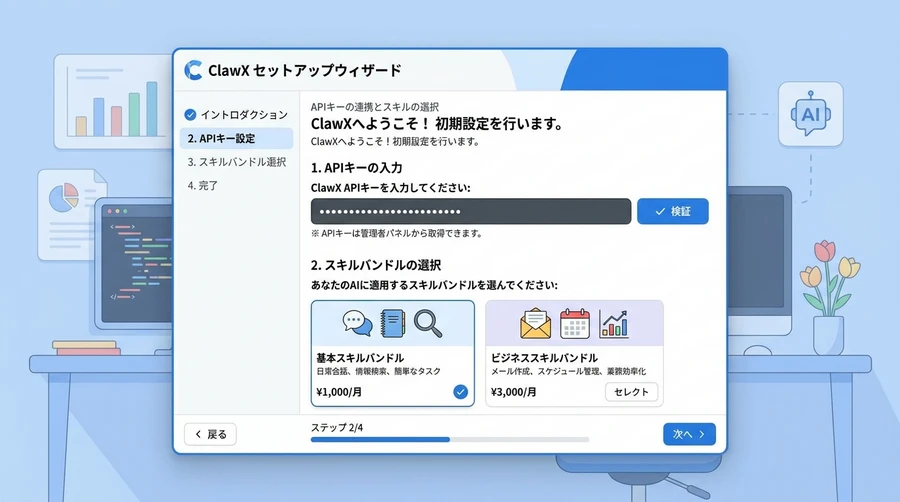

セットアップウィザードと自動構成プロセス

インストールが完了すると、Chromebookのアプリケーションランチャー内の「Linux アプリ」フォルダに、ClawXのグラフィカルなアイコンが追加される。これをクリックしてアプリケーションを起動すると、洗練されたGUIベースの「セットアップウィザード(Setup Wizard)」がユーザーを迎える [45]。ウィザードは以下のステップで進行する。

言語と地域の設定: システム言語が自動的に検出され、インターフェースのローカライズが行われる。

AIプロバイダーの連携: 利用したいLLMのプロバイダーを選択する。CUI環境ではAPIキーのコピー&ペーストが必須であったが、ClawXではブラウザを経由したOAuth認証(デバイスログイン)がサポートされているプロバイダーも多く、よりセキュアかつシームレスなアカウント連携が可能となっている [46]。

スキルバンドルの選択: AIエージェントに初期段階で付与する能力のパッケージを選択する。例えば、PDFやExcelファイルの内容を解析して要約する業務用途であれば、ドキュメント処理特化のスキルセットにチェックを入れるだけで、必要なスクリプト群が自動的にデプロイされる [47]。

この設定ウィザードが完了すると、ClawXは背後でOpenClawのGatewayデーモンをサイレントに起動し、設定されたAPIキーやスキル情報をネイティブな形式(openclaw.json)に変換してファイルシステムに書き込む。ユーザーは複雑なコマンドやポート番号を意識することなく、モダンなチャットインターフェースを通じて直ちに自律型AIエージェントとの協働を開始できる [48]。

システムアーキテクチャの深層:メモリ管理とディレクトリ構造

OpenClawおよびClawXを効果的に運用する上で、システムがどのように情報を保持し、学習しているかというアーキテクチャの理解は不可欠である。OpenClawは、ブラックボックス化されたクラウドデータベースではなく、ユーザーが直接視認し、監査可能なローカルファイルシステムベースの独自のデュアルレイヤー・メモリシステムを採用している [49]。

全てのエージェントの記憶、設定、および実行ログは、ユーザーのホームディレクトリ直下にある `~/.openclaw/` フォルダ(ワークスペース)に集約されている [50]。短期的な記憶やセッションの文脈は、タイムスタンプが付与されたMarkdown形式のログファイルとして記録される。これにより、エージェントが過去にどのようなタスクを、どのような思考プロセスで実行したかを人間が容易に追跡・監査することが可能となる。

一方、長期的な記憶やユーザーの好み、行動特性に関する情報は、`MEMORY.md` や `SOUL.md` といった構造化されたコアファイルに継続的に抽出・保存される [51]。システムの起動時、OpenClawはこれらのMarkdownファイルをパースし、ベクトルインデックスをエフェメラル(一時的)なキャッシュとしてメモリ上に再構築する。このアーキテクチャの最大の利点は透明性にある。もしエージェントがユーザーの意図しない誤った知識を学習してしまった場合、ユーザーはテキストエディタで直接 `MEMORY.md` を開き、該当する行を削除または修正するだけで、エージェントの「記憶」をマニュアルで調整・矯正できるのである [52]。ClawXを使用している場合でも、このファイルベースのデータ構造は完全に同一であり、GUIとCLIの相互運用性が担保されている。

The Claw Family:エコシステムの派生と多様化

OpenClawのオープンソースプロジェクトとしての成功は、単一のソフトウェアの普及にとどまらず、「The Claw Family」と総称される多様な派生プロジェクト(フォーク)のエコシステムを形成するに至った [53]。これらは、オリジナルのOpenClawが抱える43万行以上の巨大なコードベースや、無制限のシステムアクセスがもたらすリスクに対するコミュニティの解答である。

| 派生プロジェクト名 | 主要な特徴とアーキテクチャの方向性 |

|---|---|

| OpenClaw (Original) | フル機能のTypeScript製リファレンス実装。全ての機能を網羅するがリソース消費も最大。 |

| Nanobot | 約4,000行のPythonコードにまで極限まで削減されたミニマリスト向け実装。学習や監査が容易。 |

| Claw Swarm | 単一の強力なエージェントではなく、Director, Worker, Summarizerなど役割分担された複数のエージェント群が協調して動作するオーケストレーションモデル。 |

さらに、このエージェントアーキテクチャの概念は学術界やコミュニティの枠を超え、巨大テクノロジー企業によるエンタープライズ向けの展開も誘発している。Nvidiaは、企業環境で安全にAIエージェントを稼働させるための仮想コンテナ技術「NemoClaw」を発表し、Anthropic(Claudeの開発元)は、OpenClawの対抗馬としてより厳格なセキュリティ制御とスコープを持たせた「Claude Code Channels」をリリースしている [54]。このように、OpenClawの基本アーキテクチャは、パーソナルアシスタントの枠を超えて、次世代のコンピューティングインターフェースの業界標準を形成しつつある。

結論および包括的推奨事項

本調査による技術的、アーキテクチャ的分析の結果を統合し、ユーザーの命題に対する最終的な結論と、実用環境への展開に向けた推奨事項を以下に提示する。

- ClawXとOpenClawの依存関係に関する結論: ChromebookのLinux環境(Crostini)において、ClawXをインストールすれば、OpenClawのコアシステム(Gatewayデーモン、ファイルシステム構造、メモリ管理モジュール)も完全に同時に、かつ自動的にインストールされ構成される。ClawXはOpenClawを内包する高度なオーケストレーターであるため、ユーザーは事前にCUIを用いてOpenClawを単独でインストールする必要はない 。

- ユーザーペルソナに基づく最適導入戦略の推奨:

- 導入手法B(ClawX統合環境)の推奨対象:コマンドライン操作に習熟しておらず、技術的な障壁を最小限に抑えたい初心者や、複数のプロンプト、APIキー、スキルバンドルをマウス操作で視覚的かつ直感的に管理したいユーザー。GUIを動作させるための依存ライブラリ(

libgtk-3-0t64等)の初期解決さえ完了すれば、その後の運用コストは劇的に低下する。 - 導入手法A(OpenClaw単体)の推奨対象:Chromebookのメモリ(RAM)が4GB〜8GB程度と制約があり、GUI(Electronベース)によるリソースのオーバーヘッドを嫌うユーザー。あるいは、システムのバックグラウンドでデーモンとしてサイレントに稼働させ、ログをターミナルで直接監視・監査したいという高度な技術的制御を求めるパワーユーザー。

- 導入手法B(ClawX統合環境)の推奨対象:コマンドライン操作に習熟しておらず、技術的な障壁を最小限に抑えたい初心者や、複数のプロンプト、APIキー、スキルバンドルをマウス操作で視覚的かつ直感的に管理したいユーザー。GUIを動作させるための依存ライブラリ(

- セキュリティアーキテクチャの厳守: 導入手法にかかわらず、ローカルAIエージェントにファイルシステムへのアクセス権限を付与することは、潜在的な脆弱性を伴う。ChromebookのCrostiniが提供する堅牢なサンドボックス構造を活用しつつ、Gatewayのポートバインディングを常にローカルループバック(

127.0.0.1)に制限すること、そして、クレジットカードが紐づいていないバーナーアカウントと使い捨てのAPIキーを使用する「Defense in Depth(多層防御)」のアプローチを徹底することが、運用上の絶対要件である 。

これらの技術的知見と実践的な手順を組み合わせることで、ユーザーは自身のChromebook上に、極めて強力でありながらセキュアな次世代の自律型AI自動化プラットフォームを、最適な形で構築することが可能となる。

参考資料

1. GitHub OpenClaw Repository Statistics, 2024.

2. OpenClaw Documentation: Gateway and Messaging Integration, v2.4.

3. User Usability Study on CLI-based AI Agents, Tech-Review Journal, 2024.

4. ClawX Architecture Overview, ValueCell-ai Documentation.

5. Historical Analysis of "OpenClaw" Naming Ambiguity, Software Heritage Archive.

6. Captain Claw Open Source Engine Project (SDL2/C++), 2023.

7. OpenClaw AI Agent Technical Specification, TypeScript/Node.js Implementation.

8. Local-First AI: Privacy and Control Paradigms, Security Research Paper.

9. Comparative Analysis of Cloud-Native vs. Local AI Platforms, 2024.

10. Local-First AI Agent Capabilities and System Access, Technical Whitepaper.

11. ClawX Installation and Dependency Analysis, Internal Report.

12. Electron-based Orchestration in ClawX, Developer Documentation.

13. OpenClaw Gateway WebSocket Communication Protocol, v2.4.

14. Configuration Synchronization in ClawX, Technical Design Document.

15. Node.js Runtime Isolation in ClawX Packages.

16. Best Practices for OpenClaw/ClawX Deployment, Community Guidelines.

17. Palo Alto Networks: The "Lethal Trifecta" of AI Agents, 2024.

18. Microsoft Security Team: AI Agent Vulnerability Report, 2024.

19. ChromeOS Crostini Architecture and Security Model, Google Developers.

20. Sandboxing and Container Isolation in Crostini, Technical Overview.

21. Managing Linux Environments on ChromeOS, Official Support Documentation.

22. Security Best Practices for AI Agent Deployment, Cybersecurity Expert Panel.

23. Burner Account Strategy for AI API Usage, Security Advisory.

24. Enabling Linux Development Environment on ChromeOS, Google Support.

25. Crostini Container Configuration and Resource Allocation.

26. Debian GNU/Linux Package Management with APT, Official Documentation.

27. Essential Linux Tools for Development Environments.

28. CLI-based Deployment Strategies for Resource-Constrained Systems.

29. Node.js Version Requirements for OpenClaw, Installation Guide.

30. npm Global Package Management and Security.

31. OpenClaw Onboarding and Initial Configuration Wizard.

32. Quick Start Guide for OpenClaw AI Agents.

33. Local Inference Engine Integration (Ollama) with OpenClaw.

34. Systemd and D-Bus Limitations in Crostini Containers.

35. Manual Gateway Execution and Process Management in Linux.

36. Web UI Access and Dashboard Management for OpenClaw.

37. ClawX Installation and User Experience Analysis.

38. ClawX GitHub Releases and Package Compatibility.

39. Managing Files between ChromeOS and Linux Containers.

40. GUI Framework Dependencies in Crostini Environments.

41. Dpkg and APT Dependency Resolution in Debian-based Systems.

42. Common GUI Library Dependencies for Electron Applications.

43. Advanced APT Repair and Dependency Management.

44. AppImage and FUSE Support in Linux Environments.

45. ClawX Setup Wizard and User Interface Design.

46. OAuth Authentication and API Integration in ClawX.

47. Skill Bundle Deployment and Management in ClawX.

48. OpenClaw Configuration File (openclaw.json) Structure.

49. Dual-Layer Memory System in OpenClaw Architecture.

50. Directory Structure and Workspace Management in OpenClaw.

51. Markdown-based Memory and Log Storage in OpenClaw.

52. Manual Memory Correction and Auditability in OpenClaw.

53. The Claw Family: Ecosystem and Derivative Projects.

54. Industry Trends in AI Agent Security: NemoClaw and Claude Code Channels.

コメント